1.118.001

kiadvánnyal nyújtjuk Magyarország legnagyobb antikvár könyv-kínálatát

Hálózatépítés otthonra és kisirodába

| Kiadó: | BBS-Info Kft. |

|---|---|

| Kiadás helye: | Budapest |

| Kiadás éve: | |

| Kötés típusa: | Ragasztott papírkötés |

| Oldalszám: | 175 oldal |

| Sorozatcím: | |

| Kötetszám: | |

| Nyelv: | Magyar |

| Méret: | 24 cm x 17 cm |

| ISBN: | 963-863-929-6 |

| Megjegyzés: | Fekete-fehér ábrákkal illusztrálva. |

naponta értesítjük a beérkező friss

kiadványokról

naponta értesítjük a beérkező friss

kiadványokról

Fülszöveg

Tisztelt Olvasó!Ezt a könyvet azoknak szánjuk, akik otthonra, vagy kisebb irodába maguk kívánnak számítógép-hálózatot kialakítani, mivel ma már egy számítógép árának töredékéért létesíteni tudunk kisebb hálózatokat, amelyek aztán nagymértékben megkönnyíthetik munkánkat, vagy élvezetesebbé tehetik szórakozásunkat. A könyv megismerteti olvasóját a kisebb hálózatok építéséhez és a kivitelezéshez, a különböző eszközök kiválasztásához és konfigurálásához, de természetesen kitérünk az újabb technikák adta lehetőségre, a takarékos megoldásokra, és a biztonsági kérdésekre is.

De miért is építenénk otthonra számítógép hálózatot? Nos a kérdésre a választ mindig a konkrét igény dönti el, de ha esetleg van több számítógépünk is otthon például az asztali gép mellett egy notebook, vagy a gyerekeknek is van saját gépe, úgy a hálózat segítségével sokkal egyszerűbben vihetünk át adatokat, fájlokat egyik gépről a másikra. A hálózat segítségével nyomathatunk a másik gépre kapcsolt nyomtatóra,... Tovább

Fülszöveg

Tisztelt Olvasó!Ezt a könyvet azoknak szánjuk, akik otthonra, vagy kisebb irodába maguk kívánnak számítógép-hálózatot kialakítani, mivel ma már egy számítógép árának töredékéért létesíteni tudunk kisebb hálózatokat, amelyek aztán nagymértékben megkönnyíthetik munkánkat, vagy élvezetesebbé tehetik szórakozásunkat. A könyv megismerteti olvasóját a kisebb hálózatok építéséhez és a kivitelezéshez, a különböző eszközök kiválasztásához és konfigurálásához, de természetesen kitérünk az újabb technikák adta lehetőségre, a takarékos megoldásokra, és a biztonsági kérdésekre is.

De miért is építenénk otthonra számítógép hálózatot? Nos a kérdésre a választ mindig a konkrét igény dönti el, de ha esetleg van több számítógépünk is otthon például az asztali gép mellett egy notebook, vagy a gyerekeknek is van saját gépe, úgy a hálózat segítségével sokkal egyszerűbben vihetünk át adatokat, fájlokat egyik gépről a másikra. A hálózat segítségével nyomathatunk a másik gépre kapcsolt nyomtatóra, használhatjuk annak erőforrásait, de a hálózat segítségével egy internetkapcsolat esetén is tudunk több gépen internetezni. Lehetőségünk van egymás ellen játékokat játszani két, vagy több gépen, esetleg rákötve arra biztonságtechnikai kamerarendszerünket, vagy épületautomatizálási rendszerünket, a számítógép segítségével ellenőrzésünk alá vonhatjuk lakásunkat. Természetesen számos érvet lehetne még a hálózat kialakítása mellett felsorakoztatni, de ezekről majd a könyvben szólunk.

A hálózatok megismerése során számos szakkifejezéssel is találkozhatunk, melyek megértéséhez a könyv végén található szószedet is segítséget nyújt.

Könyvünket tehát elsősorban nem a profiknak, hanem a gép kezelésében már valamicske jártasságot szerzett érdeklődő természetű embernek ajánljuk. Vissza

Tartalom

| Tartalomjegyzék | 5 |

| Előszó | 9 |

| Általános tudnivalók | 11 |

| A számítógép-hálózatok fogalma | 11 |

| Számítógép-hálózatok osztályozása | 11 |

| Internet, Intranet, Extranet | 12 |

| Hálózatok fajtái | 14 |

| A számítógép-hálózatok alkalmazhatósága | 15 |

| A számítógép-hálózatok előnyei | 15 |

| A számítógép-hálózatok hátrányai | 17 |

| Alkalmazási területek, az Internet szolgáltatásai | 18 |

| A számítógép-hálózatok felépítésének lehetőségei | 20 |

| Kapcsolattípusok, adatátviteli lehetőségek | 20 |

| Telefonhálózat a számítástechnikában | 23 |

| De mégis melyiket? | 23 |

| A számítógép-hálózatok részei | 23 |

| A leggyakoribb hálózattípusok | 27 |

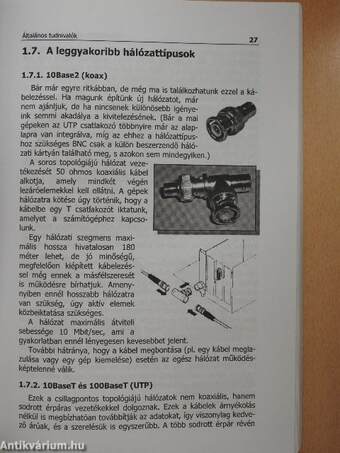

| 10Base2 (koax) | 27 |

| 10BaseT és 100BaseT (UTP) | 27 |

| 1000BAseTx (gigabit) | 30 |

| Üvegszálas | 30 |

| Wireless 11B és 54G (Wi-Fi, vezetéknélküli) | 30 |

| Bluetooth | 32 |

| Egyéb adatátvitel lehetőségek | 33 |

| Hálózattípusok összehasonlítása | 34 |

| Protokollok | 35 |

| A TCP/IP cím | 35 |

| Dinamikus IP címek kiosztása | 37 |

| A portszámok | 38 |

| Az UDP protokoll | 39 |

| Címfeloldás, DNS és Proxy | 39 |

| Az IP csomagok felépítése | 39 |

| Az ISO/OSI modell | 40 |

| Hálózati használatot támogató operációs rendszerek | 42 |

| Adattovábbítás nagykiterjedésű hálózatokban | 43 |

| Adattovábbítás nagykiterjedésű hálózatokban | 44 |

| A virtuáis magánhálózat (VPN) | 45 |

| Internetezés ingyen | 46 |

| Az internet megosztása | 52 |

| További lehetőségek | 52 |

| Fájlszerverek | 54 |

| Nyomtatók | 55 |

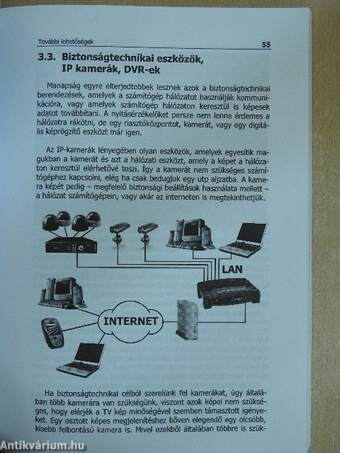

| Biztonságtechnikai eszközök, IP kamerák DVR-ek | 59 |

| Épületautomatizálás stb. | 60 |

| Tápfeszültségtovábbitás ethernet hálózatok | 61 |

| IP telefonálás | 63 |

| Hálózati kábelezés használata más célra | 63 |

| Web TV | 64 |

| A számítógép-hálózatok kialakításának menete | 64 |

| Tervezés | 66 |

| Kivitelezés | 75 |

| Telepítés, konfigurálás | 75 |

| Windows XP alatti konfigurálás | 83 |

| A Windows 95, 98 és ME konfigurálási lehetőségei | 84 |

| Hálózati beállítások Windows 95, 98 és ME alatt | 85 |

| Jelszó beállítások Windows 95, 98 és ME alatt | 86 |

| Modemek beállításai Windows 95, 98, és ME alatt | 88 |

| Felhasználói fiókok Windows Xp alatt | 89 |

| Közvetlen kábel, vagy infravörös kapcsolat | 89 |

| A hálózati elérhetőségek vizsgálata (Pingelés) | 91 |

| IP konfiguráció ellenőrzése | 92 |

| Egyéb ellenőrzési lehetőségek a parancssorban | 93 |

| Példa egy tipikus konfigurációra IP kiosztására | 94 |

| VPN kialakítása | 95 |

| Routerek konfigurálása | 101 |

| Hálózati hídkapcoslatok | 102 |

| Vezeték nélküli technológiák | 102 |

| Vlan | 102 |

| A vezeték nélküli technológiákról általában | 103 |

| Felhasználási területek | 104 |

| Szükséges eszközök | 109 |

| Wireless eszközök paraméterezési lehetőségei | 109 |

| Védelmi lehetőségek | 110 |

| Egyszerűbb hálózatok kialakítása | 112 |

| Wireless eszközök konfigurálása | 125 |

| Bluetooth | 127 |

| Infravörös kapcsolat | 129 |

| Felhasználók a hálózatokban | 129 |

| Jogosultsági szintek, adathozzáférés | 130 |

| Felhasználói csoportok | 130 |

| Tipikus felhasználók és csoportok | 131 |

| Körzetek, munkacsoportok | 132 |

| Bejelentkezés és azonosítás | 133 |

| Felhasználók hozzáférése a mappákhoz | 135 |

| Hálózati szolgáltatások Windows-ban | 135 |

| Windows beállítások szerver nélküli környezetben | 135 |

| Windows 95/98/ME beállítások | 136 |

| Windows XP beállítások | 136 |

| Hálózati szolgáltatások szerveres környezetben | 136 |

| Windows 95/98/ME beállítások | 137 |

| Windows XP beállítások | 137 |

| A Windows hálózatos használata | 137 |

| A háttértáraklogikai szerkezete NT/2000/2003-ban | 138 |

| Hálózati funkciók Windows NT/2000/XP-ben | 140 |

| Erőforrások megosztása | 140 |

| Megosztások létrehozása | 146 |

| Megosztott erőforrások használata | 148 |

| Hálózati nyomtatás | 148 |

| Lehetőségek | 149 |

| Néhány alapfogalom | 149 |

| Nyomtatók megosztása | 150 |

| Nyomtatás távoli nyomtatóra | 151 |

| Biztonsági kérdések és lehetőségek | 151 |

| A hálózatok védelmi rendszere | 152 |

| Adatbiztonsági fenyegetettségek | 152 |

| Rendelkezésre állás ellen irányuló fenyegetettség | 152 |

| Sérthetetlenség ellen irányuló fenyegetettség | 153 |

| Hitelesség ellen irányuló fenyegetettség | 154 |

| Bizalmasság ellen irányuló fenyegetettség | 155 |

| Bizalmas adatok kezelése | 155 |

| Adatbiztonsági intézkedések | 156 |

| Adatvédelem a számítógép hálózatokban | 157 |

| Adatmentési eljárások | 160 |

| Jelszavak megválasztása | 161 |

| A hálózaton keresztül fájlátvitel | 162 |

| Tűzfalak | 163 |

| Vírusok, férgek és trójai falovak | 163 |

| Visszaélés az e-mail címekkel | 165 |

| Ne dőljük be mindennek | 165 |

| Lánclevelek | 166 |

| Betárcsázóprogramok | 166 |

| Kifejezésgyűjtemény | 167 |

Témakörök

Bártfai Barnabás

Bártfai Barnabás műveinek az Antikvarium.hu-n kapható vagy előjegyezhető listáját itt tekintheti meg: Bártfai Barnabás könyvek, művekMegvásárolható példányok

Nincs megvásárolható példány

A könyv összes megrendelhető példánya elfogyott. Ha kívánja, előjegyezheti a könyvet, és amint a könyv egy újabb példánya elérhető lesz, értesítjük.